Storia di una (stra)ordinaria vulnerabilità di Telerik UI, risolta con la personalizzazione di un Web Application Firewall (WAF)

Come comportarsi se si riscontra una vulnerabilità in un’applicazione web acquistata da un fornitore esterno, che non è più supportata da una licenza o non può essere aggiornata dal fornitore che ve l’ha venduta?

Anzitutto occorre prendere tempo, in modo da poter individuare correttamente l’asset vulnerabile, ma nello stesso tempo è importante fare subito in modo che qualche sgradito visitatore possa fare ingresso attraverso l’applicazione.

Anzitutto occorre prendere tempo, in modo da poter individuare correttamente l’asset vulnerabile, ma nello stesso tempo è importante fare subito in modo che qualche sgradito visitatore possa fare ingresso attraverso l’applicazione.

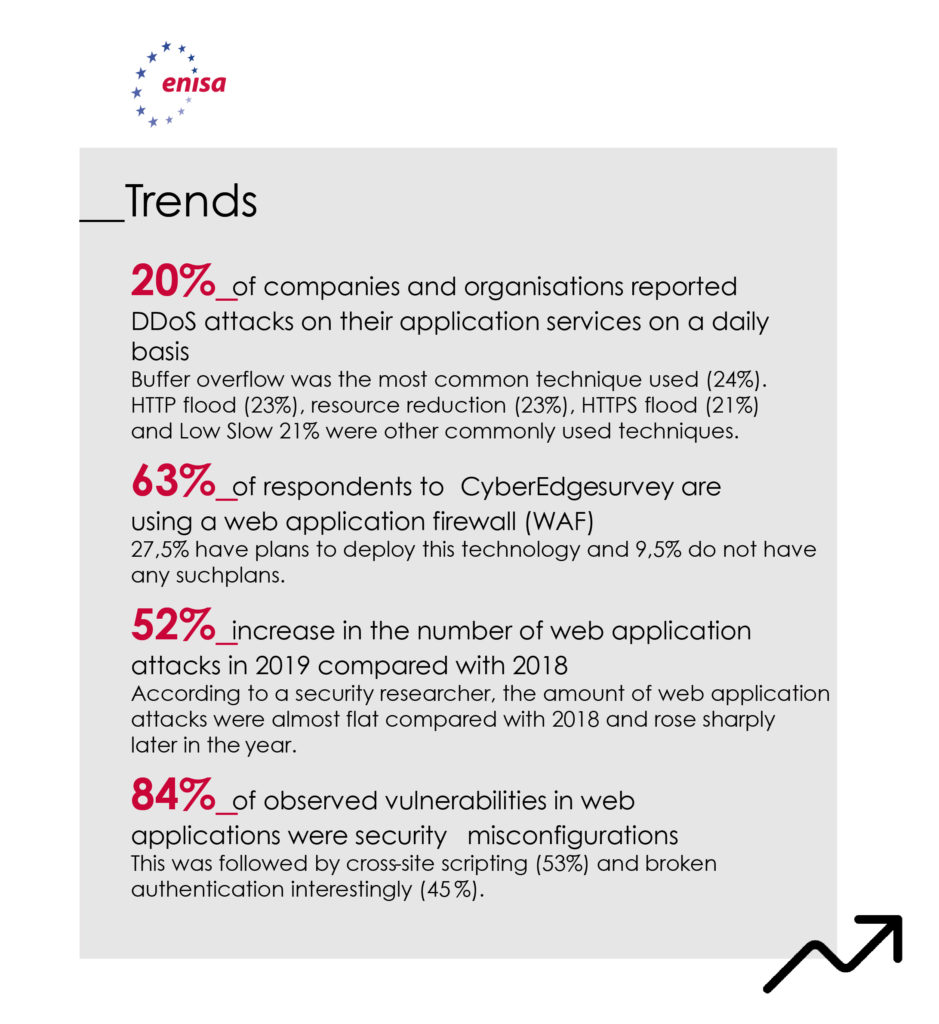

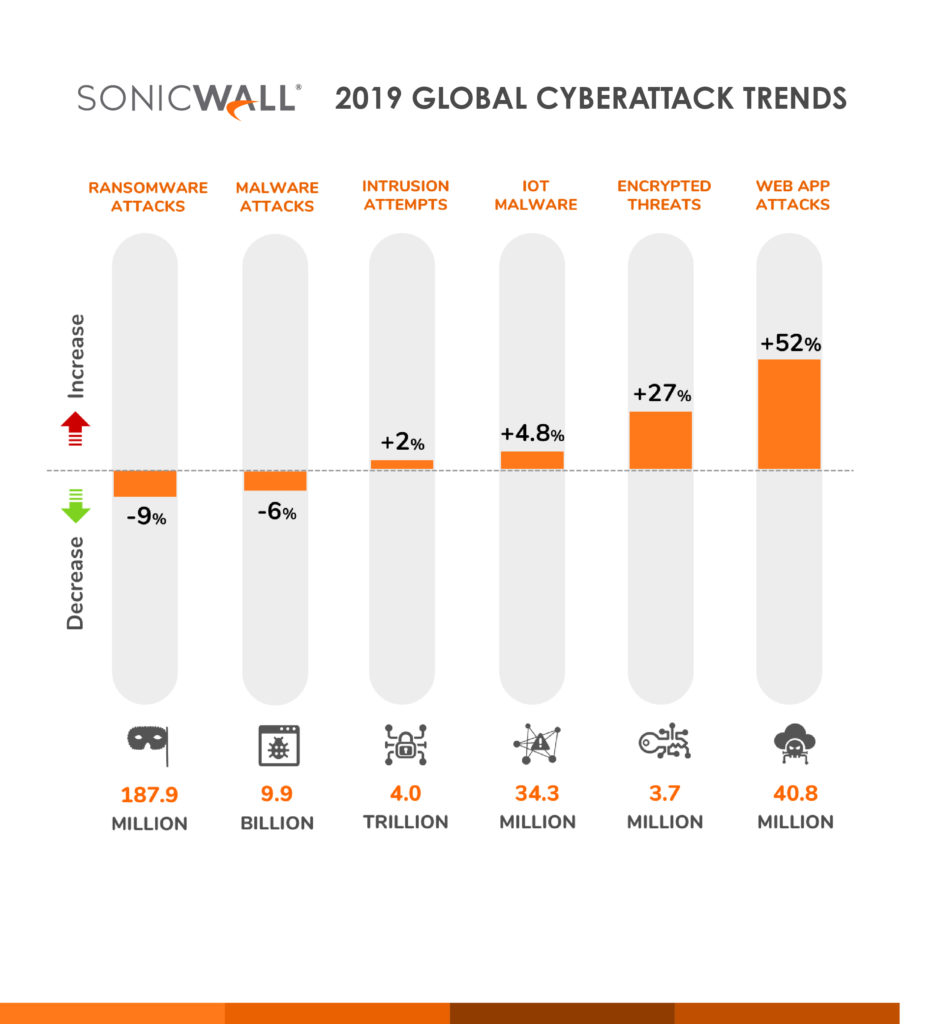

Per prima cosa, dunque, occorre dotarsi di un Web Application Firewall (WAF) che però va personalizzata secondo le proprie esigenze: non sarà la cura per il problema ma farà di tutto per impedire gli accessi sgraditi.

Successivamente occorrerà dedicarsi con calma e attenzione all’individuazione della vulnerabilità. Il processo sulla carta è piuttosto semplice, ma nella pratica può comportare degli imprevisti anche tortuosi. Perché anche se si riesce a individuare subito la stringa malevola, se l’applicazione non è gestita direttamente da noi, potrebbero esserci degli impedimenti nel porvi rimedio.

Ma vediamo, in un case-study concreto, qual è stato il percorso (e gli imprevisti) seguito per porre rimedio a una vulnerabilità in una versione di Telerik UI, scongiurata con la personalizzazione di un WAF.

Il dettaglio della storia lo potete trovare, step by step, al seguente link, raccontato da IMQ Minded Security in 5 capitoli: 1- Overkill; 2 – A caccia di “rau”; 3 – Il caso è ancora aperto; 4 – La magia in più parti; 5 – RegEx Woes.

In questa pagina ci limitiamo a raccontarvi il finale e la lezione imparata da questa esperienza.

Il finale

La storia è andata a buon fine, il firewall è stato correttamene attivato e l’applicazione messa al sicuro.

La lezione

- Evitare l’implementazione di regole grossolane che compromettono l’usabilità di un asset

- Eseguire sempre la normalizzazione e la trasformazione in minuscolo dei parametri testuali da verificare

- Sospettare di espressioni regolari e molto rigide.

- Ma soprattutto: cercate sempre un bypass.